Paul Haskell-Dowland, penulis tersedia

Kata sandi telah digunakan selama ribuan tahun sebagai cara untuk mengidentifikasi diri kita kepada orang lain dan, dalam beberapa waktu terakhir, kepada komputer. Konsepnya sederhana – sepotong informasi yang dibagikan, dirahasiakan antar individu dan digunakan untuk "membuktikan" identitas.

Kata sandi dalam konteks TI muncul pada 1960-an dengan mainframe Komputer – komputer besar yang dioperasikan secara terpusat dengan "terminal" jarak jauh untuk akses pengguna. Komputer kini digunakan untuk segala hal, mulai dari PIN yang kita masukkan di ATM, hingga masuk ke komputer dan berbagai situs web.

Namun mengapa kita perlu "membuktikan" identitas kita kepada sistem yang kita akses? Dan mengapa kata sandi begitu sulit dibuat dengan benar?

Apa yang membuat kata sandi yang baik?

Sampai belum lama ini, kata sandi yang baik mungkin berupa satu kata atau frasa dengan panjang hanya enam hingga delapan karakter. Tetapi sekarang kita memiliki pedoman panjang minimum. Ini karena "entropi".

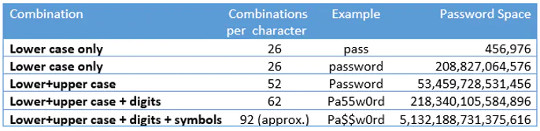

Ketika berbicara tentang kata sandi, entropi adalah ukuran prediktabilitasMatematika di baliknya tidak rumit, tetapi mari kita periksa dengan ukuran yang lebih sederhana: jumlah kemungkinan kata sandi, yang terkadang disebut sebagai "ruang kata sandi".

Jika kata sandi satu karakter hanya berisi satu huruf kecil, hanya ada 26 kemungkinan kata sandi (“a” hingga “z”). Dengan menyertakan huruf besar, kita meningkatkan ruang kata sandi menjadi 52 kemungkinan kata sandi.

Ruang lingkup kata sandi terus meluas seiring bertambahnya panjang dan penambahan jenis karakter lainnya.

Membuat kata sandi lebih panjang atau lebih kompleks akan sangat meningkatkan potensi 'ruang kata sandi'. Ruang kata sandi yang lebih besar berarti kata sandi yang lebih aman.

Melihat angka-angka di atas, mudah dipahami mengapa kita dianjurkan untuk menggunakan kata sandi yang panjang dengan huruf besar dan kecil, angka, dan simbol. Semakin kompleks kata sandi, semakin banyak upaya yang dibutuhkan untuk menebaknya.

Namun, masalah dengan mengandalkan kompleksitas kata sandi adalah komputer sangat efisien dalam mengulang tugas – termasuk menebak kata sandi.

Tahun lalu, a rekor tercipta untuk sebuah komputer yang mencoba menghasilkan setiap kata sandi yang mungkin. Komputer tersebut mencapai kecepatan lebih dari 100,000,000,000 tebakan per detik.

Dengan memanfaatkan kekuatan komputasi ini, penjahat siber dapat meretas sistem dengan membombardirnya dengan sebanyak mungkin kombinasi kata sandi, dalam proses yang disebut serangan brute force.

Dan dengan teknologi berbasis cloud, menebak kata sandi delapan karakter dapat dilakukan hanya dalam waktu 12 menit dan dengan biaya serendah US$25.

Saya melakukan beberapa perhitungan matematika.

— TechByTom (@techbytom) Februari 14, 2019

Menggunakan instance AWS p.3 untuk menghitung biaya, dan dengan asumsi penyerang memiliki $25:

Kata sandi 8 karakter Anda kemungkinan besar akan diretas dalam waktu 12 menit atau kurang.

Selain itu, karena kata sandi hampir selalu digunakan untuk memberikan akses ke data sensitif atau sistem penting, hal ini memotivasi penjahat siber untuk secara aktif mencarinya. Hal ini juga mendorong pasar online yang menguntungkan yang menjual kata sandi, beberapa di antaranya disertai dengan alamat email dan/atau nama pengguna.

Anda dapat membeli hampir 600 juta kata sandi secara online hanya dengan AU$14!

Bagaimana kata sandi disimpan di situs web?

Kata sandi situs web biasanya disimpan dengan cara yang terlindungi menggunakan algoritma matematika yang disebut hashingKata sandi yang di-hash tidak dapat dikenali dan tidak dapat dikembalikan menjadi kata sandi asli (proses yang tidak dapat dibalik).

Saat Anda mencoba masuk, kata sandi yang Anda masukkan akan di-hash menggunakan proses yang sama dan dibandingkan dengan versi yang tersimpan di situs. Proses ini diulang setiap kali Anda masuk.

Sebagai contoh, kata sandi “Pa$$w0rd” akan menghasilkan nilai “02726d40f378e716981c4321d60ba3a325ed6a4c” ketika dihitung menggunakan algoritma hashing SHA1. Cobalah. diri.

Saat dihadapkan dengan berkas yang berisi kata sandi yang telah di-hash, serangan brute force dapat digunakan, mencoba setiap kombinasi karakter untuk berbagai panjang kata sandi. Hal ini telah menjadi praktik umum sehingga ada situs web yang mencantumkan kata sandi umum beserta nilai hash (yang telah dihitung). Anda cukup mencari hash tersebut untuk menemukan kata sandi yang sesuai.

Pencurian dan penjualan daftar kata sandi kini sudah sangat umum, situs yang didedikasikan - haveibeenpwned.com — tersedia untuk membantu pengguna memeriksa apakah akun mereka "ada di pasaran". Layanan ini telah berkembang hingga mencakup lebih dari 10 miliar detail akun.

Jika alamat email Anda tercantum di situs ini, Anda harus segera mengubah kata sandi yang terdeteksi, serta di situs lain mana pun yang Anda gunakan dengan kredensial yang sama.

Apakah kompleksitas yang lebih tinggi adalah solusinya?

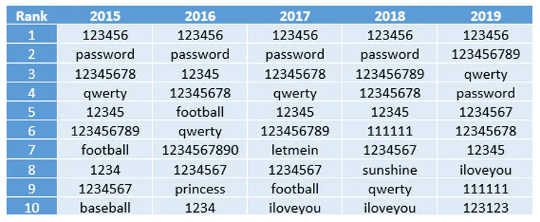

Anda mungkin berpikir dengan begitu banyak pelanggaran kata sandi yang terjadi setiap hari, kita seharusnya sudah meningkatkan praktik pemilihan kata sandi kita. Sayangnya, tahun lalu... Survei kata sandi SplashData menunjukkan sedikit perubahan selama lima tahun terakhir.

Survei kata sandi tahunan SplashData 2019 mengungkapkan kata sandi yang paling umum digunakan dari tahun 2015 hingga 2019.

Survei kata sandi tahunan SplashData 2019 mengungkapkan kata sandi yang paling umum digunakan dari tahun 2015 hingga 2019.

Seiring meningkatnya kemampuan komputasi, solusi yang tampaknya tepat adalah meningkatkan kompleksitas. Namun sebagai manusia, kita tidak terampil (atau termotivasi) untuk mengingat kata sandi yang sangat kompleks.

Kita juga telah melewati titik di mana kita hanya menggunakan dua atau tiga sistem yang membutuhkan kata sandi. Sekarang sudah umum untuk mengakses banyak situs, yang masing-masing membutuhkan kata sandi (seringkali dengan panjang dan kompleksitas yang berbeda). Sebuah survei baru-baru ini menunjukkan bahwa, rata-rata, 70-80 kata sandi per orang.

Kabar baiknya adalah ada alat untuk mengatasi masalah ini. Sebagian besar komputer sekarang mendukung penyimpanan kata sandi baik di sistem operasi maupun peramban web, biasanya dengan opsi untuk berbagi informasi yang tersimpan di beberapa perangkat.

Contohnya termasuk Apple. iCloud Keychain dan kemampuan untuk menyimpan kata sandi di Internet Explorer, Chrome, dan Firefox (walaupun kurang bisa diandalkan).

Pengelola kata sandi Aplikasi seperti KeePassXC dapat membantu pengguna membuat kata sandi yang panjang dan kompleks serta menyimpannya di lokasi yang aman untuk digunakan saat dibutuhkan.

Meskipun lokasi ini masih perlu dilindungi (biasanya dengan "kata sandi utama" yang panjang), menggunakan pengelola kata sandi memungkinkan Anda memiliki kata sandi unik dan kompleks untuk setiap situs web yang Anda kunjungi.

Ini tidak akan mencegah kata sandi dicuri dari situs web yang rentan. Tetapi jika kata sandi dicuri, Anda tidak perlu khawatir mengubah kata sandi yang sama di semua situs Anda yang lain.

Tentu saja ada kerentanan dalam solusi-solusi ini juga, tetapi mungkin itu adalah cerita untuk hari lain.

Tentang Penulis

Paul Haskell-Dowland, Associate Dean (Komputasi dan Keamanan), Edith Cowan University dan Brianna O'Shea, Dosen, Peretasan dan Pertahanan Etis, Edith Cowan University

Artikel ini diterbitkan kembali dari Percakapan di bawah lisensi Creative Commons. Membaca Artikel asli.